Acest material vizeaza competenta/rezultat al invatarii: Identifica fundamentele si principiile securitatii sistemelor de calcul si a retelelor de calculatoare

![]() Ca o definitie, sistemul de calcul reprezinta un

ansamblu de componente hardware (dispozitive) si componente software

(sistem de operare si programe specializate) ce ofera servicii

utilizatorului pentru coordonarea si controlul executarii

operatiilor prin intermediul

programelor.

Ca o definitie, sistemul de calcul reprezinta un

ansamblu de componente hardware (dispozitive) si componente software

(sistem de operare si programe specializate) ce ofera servicii

utilizatorului pentru coordonarea si controlul executarii

operatiilor prin intermediul

programelor.

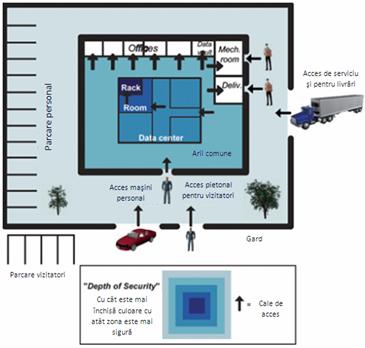

![]() Principiile de baza ale securitatii sistemelor

informatice s-au schimbat relativ putin in ultimii ani. Exista

doua mari categorii - protectia

la nivel fizic (garduri, usi cu incuietori, lacate, etc.) si

la nivel informational (accesare

prin intermediul unor dispozitive electronice si/sau a unor aplica tii

software, a informatiilor dintr-un sistem de clacul).

Principiile de baza ale securitatii sistemelor

informatice s-au schimbat relativ putin in ultimii ani. Exista

doua mari categorii - protectia

la nivel fizic (garduri, usi cu incuietori, lacate, etc.) si

la nivel informational (accesare

prin intermediul unor dispozitive electronice si/sau a unor aplica tii

software, a informatiilor dintr-un sistem de clacul).

Fig. 1.1.1 Securitatea sistemelor informatice

![]() Ca si concepte distincte care trateaza problema

securitatii deosebim:

Ca si concepte distincte care trateaza problema

securitatii deosebim:

![]() Pentru a reduce riscurile de securitate in utilizarea si

administrarea sistemelor IT, cea mai buna strategie este cea pe ansamblu

(security in depth). Aceasta presupune evaluarea pe ansamblu a infrastructurii

IT si clasificarea expunerii la riscuri de securitate. Pentru fiecare

dintre riscurile identificate trebuie realizate planuri de masuri, fie

pentru reducerea expunerii la acele riscuri (mitigation), fie pentru reducerea

impactului odata ce riscul s-a produs (contingency).

Pentru a reduce riscurile de securitate in utilizarea si

administrarea sistemelor IT, cea mai buna strategie este cea pe ansamblu

(security in depth). Aceasta presupune evaluarea pe ansamblu a infrastructurii

IT si clasificarea expunerii la riscuri de securitate. Pentru fiecare

dintre riscurile identificate trebuie realizate planuri de masuri, fie

pentru reducerea expunerii la acele riscuri (mitigation), fie pentru reducerea

impactului odata ce riscul s-a produs (contingency).

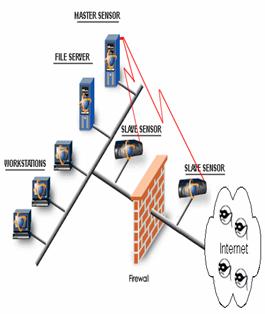

![]() La polul opus se afla abordarea punctuala

(limitata in a oferi protectie doar la un anumit nivel), a

implementarii unui sistem specific de securitate, de exemplu antivirus sau

detectarea accesului neautorizat (Intrusion Detection Systems - IDS). Desi

aceste sisteme sunt foarte utile in cadrul ariei specifice de aplicabilitate,

aceasta abordare lasa descoperite alte zone cu posibile brese de

securitate.

La polul opus se afla abordarea punctuala

(limitata in a oferi protectie doar la un anumit nivel), a

implementarii unui sistem specific de securitate, de exemplu antivirus sau

detectarea accesului neautorizat (Intrusion Detection Systems - IDS). Desi

aceste sisteme sunt foarte utile in cadrul ariei specifice de aplicabilitate,

aceasta abordare lasa descoperite alte zone cu posibile brese de

securitate.

![]() Pentru a avea o abordare de ansamblu, trebuie pornit de la

lucrurile elementare: uniformitatea infrastructurii din punct de vedere al

sistemelor folosite, administrarea centralizata, mentinerea la zi a

sistemelor din punct de vedere al patch-urilor si fix-urilor (pentru sistemele

de operare si aplicatiile instalate), aplicarea unor configurari

standard de securitate pe toate serverele si statiile de lucru, in

functie de rolul functional al acestora precum si realizarea

unor proceduri standard de utilizare si administrare.

Pentru a avea o abordare de ansamblu, trebuie pornit de la

lucrurile elementare: uniformitatea infrastructurii din punct de vedere al

sistemelor folosite, administrarea centralizata, mentinerea la zi a

sistemelor din punct de vedere al patch-urilor si fix-urilor (pentru sistemele

de operare si aplicatiile instalate), aplicarea unor configurari

standard de securitate pe toate serverele si statiile de lucru, in

functie de rolul functional al acestora precum si realizarea

unor proceduri standard de utilizare si administrare.

![]() Studiile arata ca in medie 90% din bresele de

securitate identificate nu sunt datorate problemelor tehnologice ci

instalarii si configurarii necorespunzatoare sau

datorita nerespectarii unor proceduri de utilizare si

administrare a sistemului. In multe cazuri, aceste proceduri nici nu

exista. Trebuie deci sa privim problema pe ansamblu, adresand

tehnologia, oamenii si procedurile interne ale

companiei/organizatiei.

Studiile arata ca in medie 90% din bresele de

securitate identificate nu sunt datorate problemelor tehnologice ci

instalarii si configurarii necorespunzatoare sau

datorita nerespectarii unor proceduri de utilizare si

administrare a sistemului. In multe cazuri, aceste proceduri nici nu

exista. Trebuie deci sa privim problema pe ansamblu, adresand

tehnologia, oamenii si procedurile interne ale

companiei/organizatiei.

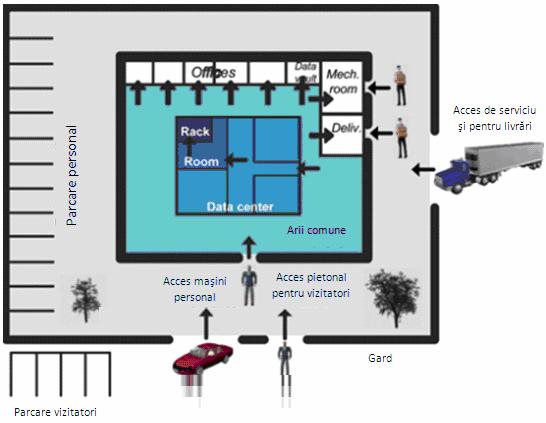

Fig. 1.1.2 Securitatea la nivel de acces perimetral si la nivel informational

![]() Securitatea trebuie

sa fie o caracteristica intrinseca a sistemului. Un sistem sigur

este unul bine proiectat, implementat, utilizat si administrat.

Securitatea trebuie

sa fie o caracteristica intrinseca a sistemului. Un sistem sigur

este unul bine proiectat, implementat, utilizat si administrat.

Fig. 1.1.3 Exemplu de folosire al conceptului de "security by design" in viata de zi cu zi

![]() Acest concept aplicat la "nivel software" genereaza un

principiu de functionare al aplicatiei cu restrictii foarte

clare si puternice - care de multe ori din pricina acestor limitari

devine in scurt timp inutil.

Acest concept aplicat la "nivel software" genereaza un

principiu de functionare al aplicatiei cu restrictii foarte

clare si puternice - care de multe ori din pricina acestor limitari

devine in scurt timp inutil.

![]() "In-depth security" sau "defence

in depth" este un principiu bazat pe mai multe "straturi" de securitate in

vederea protejarii sistemului sau retelei din care face parte.

"In-depth security" sau "defence

in depth" este un principiu bazat pe mai multe "straturi" de securitate in

vederea protejarii sistemului sau retelei din care face parte.

Fig 1.1.4. Evidentierea conceptului de "Security in depth"

![]() Trebuie sa se inteleaga ca nu

conteaza cat de de bun este fiecare "strat" - privit singular, exista

cineva mai destept, cu resurse materiale si temporale suficiente cat

sa treaca de acesta. Acesta este motivul pentru care practicile

uzuale de securitate sugereaza existenta mai multor nivele de

securitate sau pe scurt "in-depth security".

Trebuie sa se inteleaga ca nu

conteaza cat de de bun este fiecare "strat" - privit singular, exista

cineva mai destept, cu resurse materiale si temporale suficiente cat

sa treaca de acesta. Acesta este motivul pentru care practicile

uzuale de securitate sugereaza existenta mai multor nivele de

securitate sau pe scurt "in-depth security".

![]() Folosirea de nivele(layers) diferite de protectie, de la

diferiti producatori ofera o protectie substantial mai

buna.

Folosirea de nivele(layers) diferite de protectie, de la

diferiti producatori ofera o protectie substantial mai

buna.

![]() Folosind o securitate bazata pe diferite nivele de

protectie veti fi protejati de majoritatea persoanelor rauvoitoare,

cu exceptia celor mai destepti si mai dedicati. Ca o

regula de baza (nivele minime de securitate instalate) se

sugereaza urmatoarele produse:

Folosind o securitate bazata pe diferite nivele de

protectie veti fi protejati de majoritatea persoanelor rauvoitoare,

cu exceptia celor mai destepti si mai dedicati. Ca o

regula de baza (nivele minime de securitate instalate) se

sugereaza urmatoarele produse:

a) firewall - o bariera protectiva intre calculator, reteaua interna si lumea din jur. Traficul din interior si spre exterior este filtrat, restrictionat, blocand eventualele transmisii nenecesare. Folosind reguli stricte de acces la nivel de aplicatii si utilizatori, se poate imbunatati substantial securitatea sistemului si a retelei locale;

b) antivirus - un software instalat cu scopul clar de a te proteja de virusi, viermi si alte coduri malitioase. Majoritatea aplicatiilor antivirus monitorizeaza traficul in fiecare moment, scanand in timp ce se navigheaza pe Internet sau scanand mesajele primite pe mail (cu tot cu atasamente) si periodic oferind posibilitatea rularii unei scanari la nivelul intregului sistem in cautarea de cod malitios;

Fig. 1.1.5 Atentie totusi la aplicatiile care se dau drept aplicatii antivirus

c) Intrusion Detection System (IDS) si Intrusion Prevention System(IPS o varianta mai speciala a IDS) - un dispozitiv sau o aplicatie folosit(a) pentru a inspecta intregul trafic dintr-o retea si de a trimite mesaje de alerta utilizatorului sau administratorului sistemului cu privire la incercari neautorizate de acces. Principalele metode de monitorizare sunt cele bazate pe semnaturi si cele bazate pe anomalii. Functie de metodele folosite IDS-ul poate ramane la stadiul de a alerta utilizatori sau poate fi programat sa blocheze automat traficul sau chiar programat sa raspunda intr-un anumit fel.

Fig. 1.1.6 IDS la nivel software si hardware

Obiectivul/obiective vizate:

La sfarsitul activitatii vei fi capabil sa identifici diferentele dintre securitatea la nivel fizic si securitatea la nivel informatic

Durata: 20 min

Tipul activitatii: Invatare prin categorisire

Sugestii : activitatea se poate desfasura pe grupe sau individual

Sarcina de lucru: Avand la dispozitie urmatorul tabel, bifati corespunzator categoriei din care face parte fiecare imagine(text).

|

Categoria din care face parte |

||

|

Securitate la nivel fizic |

Securitate la nivel informatic |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Pentru rezolvarea activitatii consultati Fisa de documentare 1.1

Obiectivul/obiective vizate:

La sfarsitul activitatii vei recunoaste conceptul de securitate prin definitie (security by design)

Durata: 10 min

Tipul activitatii: Observare sistematica si

independenta

Sugestii : activitatea se poate desfasura pe grupe de 1-3 elevi sau individual

Sarcina de lucru: Profesorul va prezenta pe baza urmatoarei figuri elementele ce se incadreaza in conceptul de securitate prin definitie.

Pentru rezolvarea activitatii consultati Fisa de documentare 1.1

Obiectivul/obiective vizate:

La sfarsitul activitatii vei recunoaste conceptul de securitate in adancime sau pe mai multe nivele (security in depth)

Durata: 30 min

Tipul activitatii: Problematizare

Sugestii : activitatea se poate desfasura pe grupe sau individual

Sarcina de lucru: Rezolvati uratoarea problema:

Un informatician trebuie sa conceapa un model de securitate bazata pe mai multe nivele pentru protectia unui server. Cate (precizati si motivul) nivele minime de securitate considerati ca trebuie sa acopere acesta?

Pentru rezolvarea activitatii consultati Fisa de documentare 1.1