FACULTATEA DE AUTOMATICA SI CALCULATOARE

Aspecte de securitate in retele de calculatoare

Aspecte de securitate in retele de calculatoare

Criptografia traditionala

Cateva principii practice de criptare

Caracteristici ale criptografiei moderne

Implicatii sociale

ale problemelor de securitate

Importanta aspectelor de securitate in retelele de calculatoare a crescut odata cu extinderea prelucrarilor electronice de date si a transmiterii acestora prin intermediul retelelor. In cazul operarii asupra unor informatii confidentiale, este important ca avantajele de partajare si comunicare aduse de retelele de calculatoare sa fie sustinute de facilitati de securitate substantiale. Acest aspect este esential in conditiile in care retelele de calculatoare au ajuns sa fie folosite inclusiv pentru realizarea de operatiuni bancare, cumparaturi sau plata unor taxe.

In urma implementarii unor mecanisme de securitate intr-o retea de calculatoare, informatiile nu vor putea fi accesate sau interceptate de persoane neautorizate (curioase sau, eventual, chiar rau intentionate) si se va impiedica falsificarea informatiilor transmise sau utilizarea clandestina a anumitor servicii destinate unor categorii specifice de utilizatori ai retelelor.

Persoanele care atenteaza la securitatea retelelor pot apartine unor categorii diverse, comitand delicte mai mult sau mai putin grave: studenti care se amuza incercand sa fure posta electronica a celorlalti, 'hacker'-i care testeaza securitatea sistemelor sau urmaresc sa obtina in mod clandestin anumite informatii, angajati care pretind ca au atributii mai largi decat in realitate, accesand servicii care in mod normal le-ar fi interzise, sau fosti angajati care urmaresc sa distruga informatii ca o forma de razbunare, oameni de afaceri care incearca sa descopere strategiile adversarilor, persoane care realizeaza fraude financiare (furtul numerelor de identificare a cartilor de credit, transferuri bancare ilegale etc.), spioni militari sau industriali care incearca sa descopere secretele / strategiile adversarilor, sau chiar teroristi care fura secrete strategice.

In conditiile in care pot exista interese atat de numeroase de 'spargere' a unei retele, este evident ca proiectantii resurselor hard si soft ale acesteia trebuie sa ia masuri de protectie serioase impotriva unor tentative rau intentionate. Metode de protectie care pot stopa 'inamici' accidentali se pot dovedi inutile sau cu un impact foarte redus asupra unor adversari redutabili - dedicati si cu posibilitati materiale considerabile.

Problemele de asigurare a securitatii retelelor pot fi grupate in urmatoarele domenii interdependente:

confidentialiatea se refera la asigurarea accesului la informatie doar pentru utilizatorii autorizati si impiedicarea accesului pentru persoanele neautorizate;

integritatea se refera la asigurarea consistentei informatiilor (in cazul transmiterii unui mesaj prin retea, integritatea se refera la protectia impotriva unor tentative de falsificare a mesajului);

autentificarea asigura determinarea identitatii persoanei cu care se comunica (aspect foarte important in cazul schimbului de informatii confidentiale sau al unor mesaje in care identitatea transmitatorului este esentiala);

ne-repudierea se refera la asumarea responsabilitatii unor mesaje sau comenzi, la autenticitatea lor. Acest aspect este foarte important in cazul contractelor realizate intre firme prin intermediul mesajelor electronice: de exemplu, un contract / comanda cu o valoare foarte mare nu trebuie sa poata fi ulterior repudiat(a) de una din parti (s-ar putea sustine, in mod fraudulos, ca intelegerea initiala se referea la o suma mult mai mica).

Aspectele de securitate enumerate anterior se regasesc, intr-o oarecare masura, si in sistemele traditionale de comunicatii: de exemplu, posta trebuie sa asigure integritatea si confidentialitatea scrisorilor pe care le transporta. In cele mai multe situatii, se cere un document original si nu o fotocopie. Acest lucru este evident in serviciile bancare. In mesajele electronice insa, distinctia dintre un original si o copie nu este deloc evidenta.

Procedeele de autentificare sunt foarte raspandite si ele: recunoasterea fetelor, vocilor sau scrisului sau semnaturilor unor persoane pot fi incadrate in aceasta categorie. Semnaturile si sigiliile sunt metode de autentificare folosite extrem de frecvent. Falsurile pot fi detectate de catre experti in grafologie prin analiza scrisului si chiar a hartiei folosite. Evident, aceste metode nu sunt disponibile electronic si trebuie gasite alte solutii valabile.

Dintr-un punct de vedere mai pragmatic, implementarea unor mecanisme de securitate in retelele de calculatoare de arie larga, in particular - Internet-ul, priveste rezolvarea urmatoarele aspecte

bombardarea cu mesaje - asa numitul spam - trimiterea de mesaje nedorite, de obicei cu un continut comercial.

Acest fenomen este neplacut in cazul unui numar mare de mesaje publicitare nedorite si poate avea efecte mai grave in cazul invadarii intentionate cu mesaje ('flood'), uzual cu un continut nesemnificativ. Pentru utilizatorii de Internet conectati prin intermediul uni modem, numarul mare de mesaje are ca efect cresterea perioadei necesare pentru 'descarcarea' postei electronice si deci un cost de conectare mai ridicat.

Exista programe de posta electronica care permit vizualizarea antetelor mesajelor primite inainte ca acestea sa fie aduse pe calculatorul local, selectarea explicita a mesajelor care se doresc transferate si stergerea celorlalte. In plus, programele de e-mail pot incorpora facilitati de blocare a mesajelor de tip 'spam' prin descrierea de catre utilizator a unor actiuni specifice de aplicat asupra mesajelor, in functie de anumite cuvinte cheie sau de adresele (listele de adrese) de provenienta.

rularea unui cod (program) daunator, adesea de tip virus - acesta poate fi un program Java sau ActiveX, respectiv un script JavaScript, VBScript etc. ;

Asemenea programe sunt in general blocate de navigatoarele moderne dar au ajuns sa se raspandeasca ca fisiere atasate mesajelor de mail, un caz renumit in acest sens fiind cel al virusului 'Love Letter' (care deterioreaza fisiere de tip sunet si imagine) si mutantilor lui, mai distructivi decat prima versiune.

In general marile firme care produc navigatoare testeaza riguros riscurile impuse de programele daunatoare rulate de pe site-uri web, uneori create cu intentii distructive, si intervin in general prin versiuni superioare imediat ce un astfel de risc a fost descoperit si corectat. In plus, cea mai mare parte a programelor de navigare permit utilizarea unor filtre specifice pe baza carora sa se decida daca un anumit program va fi rulat sau nu, si cu ce restrictii de securitate (decizia se realizeaza in general pe baza 'increderii' indicate in mod explicit de utilizator). O alta solutie la aceasta problema va fi prezentata ulterior.

infectarea cu virusi specifici anumitor aplicatii - se previne prin instalarea unor programe antivirus care detecteaza virusii, deviruseaza fisierele infectate si pot bloca accesul la fisierele care nu pot fi 'dezinfectate'. In acest sens, este importanta devirusarea fisierelor transferate de pe retea sau atasate mesajelor de mail, mai ales daca contin cod sursa sau executabil, inainte de a le deschide / executa.

accesarea prin retea a calculatorului unui anumit utilizator si 'atacul' asupra acestuia.. La nivelul protocoalelor de retea, protejarea accesului la un calculator sau la o retea de calculatoare se realizeaza prin mecanisme de tip fire-wall, prin comenzi specifice; acestea pot fi utilizate si in sens invers, pentru a bloca accesul unui calculator sau a unei retele de calculatoare la anumite facilitati din Internet.

interceptarea datelor in tranzit si eventual modificarea acestora - snooping. Datele se considera interceptate atunci cand altcineva decat destinatarul lor le primeste. In Internet, datele se transmit dintr-un router[1] in altul (vezi Retele de arie larga) fara a fi (uzual) protejate. Routerele pot fi programate pentru a intercepta, eventual chiar modifica datele in tranzit. Realizarea unei astfel de operatii este destul de dificila, necesitand cunostinte speciale de programare in retele si Internet, dar exista numeroase programe (de tip “hacker”) care pot fi utilizate in aceste scopuri, ceea ce duce la cresterea riscului de interceptare a datelor. In paragraful Caracteristici ale criptografiei moderne se va discuta modul in care se poate preveniri interceptarea informatiilor transmise prin aplicarea unor algoritmi de codificare a datelor.

Transmisia protejata a datelor trebuie sa garanteze faptul ca doar destinatarul primeste si citeste datele trimise si ca acestea nu au fost modificate pe parcurs (datele primite sunt identice cu cele trimise). Modificarea datelor s-ar putea realiza in mod intentionat, de catre o persoana care atenteaza la securitatea retelei sau printr-o transmisie defectuoasa

Se poate remarca faptul ca problemele ridicate la punctele 3 si 4 sunt riscuri generice, specifice pentru utilizatorii care fac schimb de fisiere si respectiv pentru toti cei care sunt conectati la o retea de calculatoare - locala sau de arie larga. Problemele de interceptare si autentificare, cele mai importante din punctul de vedere al utilizatorilor obisnuiti, sunt rezolvate prin aplicarea unor tehnici de codificare, dupa cum se va vedea in paragraful Caracteristici ale criptografiei moderne.

Pentru asigurarea securitatii retelei este importanta implementarea unor mecanisme specifice pornind de la nivelul fizic (protectia fizica a liniilor de transmisie ), continuand cu proceduri de blocare a accesului la nivelul retelei (fire-wall), pana la aplicarea unor tehnici de codificare a datelor (criptare), metoda specifica pentru protectia comunicarii intre procesele de tip aplicatie care ruleaza pe diverse calculatoare din retea.

Impiedicarea interceptarii fizice este in general costisitoare si dificila; ea se poate realiza mai facil pentru anumite tipuri de medii (de exemplu, detectarea interceptarilor pe fibre optice este mai simpla decat pentru cablurile cu fire de cupru). De aceea, se prefera implementarea unor mecanisme de asigurare a securitatii la nivel logic, prin tehnici de codificare / criptare a datelor transmise care urmaresc transformarea mesajelor astfel incat sa fie intelese numai de destinatar; aceste tehnici devin mijlocul principal de protectie a retelelor.

Avand in vedere importanta dezvoltarii procedeelor de criptare pentru asigurarea securitatii, dedicam urmatoarele paragrafe acestui subiect. Pentru inceput, se prezinta problema criptarii si metodele traditionale de criptare iar apoi - cateva directii de evolutie in criptografia moderna.

inapoi

[1] Routerele sunt aparate special concepute pentru a transmite datele mai departe astfel incat, in functie de expeditorul si destinatia acestora, sa aleaga calea de urmat. Cel mai adesea, routerele sunt chiar calculatoare.

inapoi

Criptografia traditionala

Istoria criptografiei este lunga si pitoreasca. Se spune ca la dezvoltarea procedeelor de criptare (codificare) au contribuit: armata, corpurile diplomatice, persoanele care au tinut jurnale si indragostitii. Evident, dezvoltarea tehnicilor de criptare a constiuit o prioritate pentru organizatiile militare, care utilizau frecvent asemenea procedee. Inainte de aparitia calculatoarelor, volumul mare de mesaje criptate sau transmise a fost gestionat de un numar mare de functionari 'codori'. Evident, tehnicile folosite erau limitate de capacitatea codorilor de realizare a transformarilor necesare si de insusirea de catre acestia a unor tehnici criptografice noi. Totusi, pericolul de capturare a codurilor de catre 'inamici' facea necesara schimbarea periodica a metodei de criptare.

Modelul clasic de criptare presupune transformarea unui text sursa ('plain text') printr-o functie dependenta de o cheie ('key'), transformare in urma careia rezulta textul cifrat ('ciphertext'). Inainte de aparitia retelelor de calculatoare, acesta era transmis printr-un curier sau prin radio. In cazul interceptarii mesajelor cifrate, ele nu puteau fi decodificate prea usor in absenta cheii de criptare. Uneori, 'intrusii' puteau nu numai sa asculte canalele de comunicatie (intrusi pasivi), ci si sa inregistreze mesajele si sa le retransmita mai tarziu, sa introduca propriile mesaje sau sa modifice mesajele legitime inainte ca ele sa ajunga la receptor (intrus activ).

Domeniul care se ocupa de spargerea (decodificarea) cifrurilor se numeste criptanaliza ('cryptanalysis') iar conceperea cifrurilor (criptografia) si spargerea lor (criptanaliza) sunt cunoscute global sub numele de criptologie ('cryptology').

Intr-o incercare de formalizare matematica a proceselor de criptare si decriptare, se pot folosi urmatoarele notatii: S - textul sursa, CK - functia de criptare, dependenta de o cheie K, R - codul rezultat si DK - functia de decriptare. Cu aceste notatii, criptarea este exprimata prin formula

R = CK(S) iar decriptarea - prin S = DK(R).

Se observa ca DK(CK(S)) = S.

O regula de baza in criptografie

stabileste necesitatea cunoasterii metodei generale de criptare de catre

orice criptanalist. Acest principiu are la baza constatarea ca pentru

a inventa, testa si instala o noua metoda de criptare este

necesara o cantitate prea mare de efort pentru ca acest procedeu sa

fie practic. In consecinta, cel mai important element devine cheia de

criptare.

Cheia consta intr-un sir de caractere care defineste / selecteaza una

sau mai multe criptari potentiale. Spre deosebire de metoda generala,

care, in mod traditional, se schimba doar la cativa ani, cheia putea fi

schimbata oricat de des era necesar.

In concluzie, modelul de baza al criptarii foloseste o metoda generala cunoscuta, care este parametrizata cu o cheie secreta, ce poate fi schimbata usor. In mod paradoxal, publicarea algoritmului de criptare, prin faptul ca da posibilitatea unui numar mare de criptologi sa sparga sistemul, ii poate dovedi stabilitatea, in caz ca dupa cativa ani nici unul din specialistii care au incercat sa-l sparga nu a reusit.

Componenta secreta a criptarii este, in consecinta, cheia, a carei lungime devine foarte importanta. In mod evident, cu cat cheia este mai lunga lunga, cu atat elementele ei sunt mai greu de determinat. De exemplu, pentru o secventa de n cifre (0,,9), exista 10n posibilitati de a o crea. Astfel, pentru determinarea unei secvente de 6 cifre ar trebui parcurse 1 milion de posibilitati. In cazul in care cheile ar contine litere, numarul de alternative creste fiindca in alfabet exista 26 de litere. Se poate deduce ca lungimea cheii produce cresterea exponentiala a volumului de munca al criptanalistului. O cheie care sa poata tine la distanta adversari profesionisti ar trebui sa aiba cel putin 256 de biti (cel putin 32 de cifre), in timp ce uzual se pot folosi chei de 64 de biti (in jur de 8 cifre).

Cand un criptanalist trebuie sa decodifice un text, el se confrunta cu una din urmatoarele probleme:

problema textului cifrat ('ciphertext only problem'), cand are la dispozitie o cantitate de text cifrat si nici un fel de text sursa;

problema textului sursa cunoscut ('known plaintext problem'), cand are la dispozitie un text sursa si textul cifrat corespunzator;

problema textului sursa ales ('chosen plaintext problem'), daca poate cripta la alegere zone din textul sursa (poate afla criptarea unui anumit text).

In multe situatii, criptanalistul poate ghici unele parti din textul sursa, chiar daca teoretic s-ar gasi in situatia de a rezolva o problema de text cifrat. (De exemplu, initierea unei sesiuni de lucru intr-un sistem multiutilizator va contine uzual cuvantul 'LOGIN'.) De aceea, pentru a asigura securitatea, criptograful trebuie sa se asigure ca metoda propusa este sigura, chiar daca inamicul sau poate cripta cantitati arbitrare de text ales.

Exista doua metode traditionale de criptare: cifruri cu substitutie si cifruri cu transpozitie. Aceste tehnici de baza sunt folosite, in forme evoluate, si in sistemele moderne de criptare.

Cifrurile cu substitutie. Intr-un asemenea cifru, fiecare litera sau grup de litere este inlocuit(a) cu o alta litera sau cu un grup de litere. Cel mai vechi exemplu este cifrul lui Cezar, prin care a devine D, b devine E, , z devine C. Prin generalizare, alfabetul poate fi deplasat cu k litere in loc de 3. In acest caz, k devine cheia pentru metoda generala a alfabetelor deplasate circular.

O alta metoda de substitutie este inlocuirea fiecarei litere din textul sursa cu o anumita litera corespondenta. Sistemul se numeste substitutie monoalfabetica si are ca si cheie un sir de 26 de litere. Pentru o persoana neavizata, acest sistem ar putea fi considerat sigur fiindca incercarea tuturor celor 26! de chei posibile ar necesita unui calculator 1013 ani alocand 1msec pentru fiecare solutie. Totusi, folosind o cantitate foarte mica de text cifrat, cifrul va putea fi spart cu usurinta.

Abordarea de baza porneste de la proprietatile statistice ale limbajelor naturale. Cunoscand frecventa statistica a fiecarei litere si a fiecarui grup de doua sau trei litere (de exemplu, in limba romana: ce, ci, ge, gi, oa, ua etc.) intr-o anumita limba, numarul mare de alternative initiale se reduce considerabil. Un criptanalist va numara frecventele relative ale tuturor literelor in textul cifrat si va incerca sa faca asocierea cu literele a caror frecventa este cunoscuta. Apoi va cauta grupurile de litere, incercand sa coroboreze indiciile date de acestea cu cele furnizate de frecventele literelor.

O alta abordare, aplicabila daca exista informatii despre domeniul la care se refera textul, este de a ghici un cuvant sau o expresie probabila (de exemplu, 'financiar' pentru un mesaj din contabilitate) si de a cauta corespondentul sau, folosind informatii despre literele repetate ale cuvantului si pozitiile lor relative. Abordarea se poate combina cu informatiile statistice legate de frecventele literelor.

Cifruri cu transpozitie. Spre deosebire de cifrurile cu substitutie, care pastreaza ordinea literelor din textul sursa dar le transforma, cifrurile cu transpozitie ('transposition ciphers') reordoneaza literele, fara a le 'deghiza'.

Un exemplu simplu este transpozitia pe

coloane, in care textul sursa va fi scris litera cu litera si

apoi citit pe coloane, in ordinea data de o anumita cheie. Ca si

cheie se poate alege un cuvant cu litere distincte, de o lungime egala cu

numarul de coloane folosite in cifru. Ordinea alfabetica a literelor

din cuvantul cheie va da ordinea in care se vor citi coloanele.

Exemplu: Daca textul sursa este:

'acest curs isi propune sa prezinte facilitatile de comunicare oferite de retelele de calculatoare' iar cheia este 'PRECIS', atunci asezarea sa pe coloane va genera urmatorul text cifrat:

|

P |

R |

E |

C |

I |

S |

|

|

|

|

|

|

|

|

a |

c |

e |

s |

t |

c |

|

u |

r |

s |

i |

s |

i |

|

p |

r |

o |

p |

u |

n |

|

e |

s |

a |

p |

r |

e |

|

z |

i |

n |

t |

e |

f |

|

a |

c |

i |

l |

i |

t |

|

a |

t |

i |

l |

e |

d |

|

e |

c |

o |

m |

u |

n |

|

i |

c |

a |

r |

e |

o |

|

f |

e |

r |

i |

t |

e |

|

d |

e |

r |

e |

t |

e |

|

l |

e |

l |

e |

d |

e |

|

c |

a |

l |

c |

u |

l |

|

a |

t |

o |

a |

r |

e |

'sipptllmrieecaesoanii oarrllotsureieuet tduraupezaaeifdl cacrrsictcceeea tcineftdnoeeele'.

Spargerea unui cifru cu transpozitie incepe cu verificarea daca acesta este intr-adevar de acest tip prin calcularea frecventelor literelor si compararea acestora cu statisticile cunoscute. Daca aceste valori coincid, se deduce ca fiecare litera este 'ea insasi', deci este vorba de un cifru cu transpozitie.

Urmatorul pas este emiterea unei presupuneri in legatura cu numarul de coloane. Acesta se poate deduce pe baza unui cuvant sau expresii ghicite ca facand parte din text. Considerand sintagma 'saprezinte', cu grupurile de litere (luate pe coloane) 'si', 'an', 'pt', 're', se poate deduce numarul de litere care le separa, deci numarul de coloane. Notam in continuare cu k acest numar de coloane.

Pentru a descoperi modul de ordonare a coloanelor, daca k este mic, se pot considera toate posibilitatile de grupare a cate doua coloane (in numar de k(k-1) ). Se verifica daca ele formeaza impreuna un text corect numarand frecventele literelor si comparandu-le cu cele statistice. Perechea cu cea mai buna potrivire se considera corect pozitionata. Apoi se incearca, dupa acelasi principiu, determinarea coloanei succesoare perechii din coloanele ramase iar apoi - a coloanei predecesoare. In urma acestor operatii, exista sanse mari ca textul sa devina recognoscibil.

Unele proceduri de criptare accepta blocuri de lungime fixa la intrare si genereaza tot un bloc de lungime fixa. Aceste cifruri pot fi descrise complet prin lista care defineste ordinea in care caracterele vor fi trimise la iesire (sirul pozitiilor din textul de intrare pentru fiecare caracter din succesiunea generata).

Problema construirii unui cifru imposibil de spart a preocupat indelung pe criptanalisti; ei au dat o rezolvare teoretica simpla inca de acum cateva decenii dar metoda nu s-a dovedit fiabila din punct de vedere practic, dupa cum se va vedea in continuare.

Tehnica propusa presupune alegerea unui sir aleator de biti pe post de cheie si aducerea textului sursa in forma unei succesiuni de biti prin inlocuirea fiecarui caracter cu codul sau ASCII. Apoi se aplica o operatie logica - de tip Sau exclusiv (operatia inversa echivalentei: 0 xor 0 = 0, 0 xor 1 = 1, 1 xor 0 = 1, 1 xor 1 = 0) - intre cele doua siruri de biti. Textul cifrat rezultat nu poate fi spart pentru ca nu exista indicii asupra textului sursa si nici textul cifrat nu ofera criptanalistului informatii. Pentru un esantion de text cifrat suficient de mare, orice litera sau grup de litere (diftong, triftong) va aparea la fel de des.

Acest procedeu este cunoscut sub numele de metoda cheilor acoperitoare. Desi este perfecta din punct de vedere teoretic, metoda are, din pacate, cateva dezavantaje practice:

cheia nu poate fi memorata, astfel incat transmitatorul si receptorul sa poarte cate o copie scrisa a ei fiindca in caz ca ar fi 'capturati', adversarul ar obtine cheia;

cantitatea totala de date care poate fi transmisa este determinata de dimensiunea cheii disponibile;

o nesincronizare a transmitatorului si receptorului care genereaza o pierdere sau o inserare de caractere poate compromite intreaga transmisie fiindca toate datele ulterioare incidentului vor aparea ca eronate.

inapoi

Cateva principii practice de criptare

Se recomanda ca informatiile criptate sa contina informatii redundante, adica informatii care nu sunt necesare pentru intelegerea mesajului. Acest principiu constituie o protectie impotriva 'intrusilor activi' care incearca trimiterea unor mesaje fictive in locul celor reale, folosind structura de mesaj originala si date eronate. Astfel, o lista de comenzi de produse ale unor clienti ar putea fi inlocuita, de catre o persoana rau-voitoare care cunoaste structura comenzilor, cu o lista generata aleator, pornind de la o lista partiala de nume de clienti. Daca insa mesajele criptate ale comenzilor contin, in afara informatiei utile, zone de informatii redundante, atunci este mult mai putin probabil ca mesajele generate aleator sa contina comenzi corecte.

Pe de alta parte, introducerea de informatie aleatoare poate usura spargerea mesajelor de catre criptanalisti fiindca acestia vor putea distinge mai usor mesajele valide de cele invalide (se simplifica spargerea sistemului de catre intrusii pasivi). De aceea, se recomanda construirea aleatoare a secventelor redundante.

Un alt principiu important urmareste impiedicarea intrusilor activi de a retransmite mesaje vechi ca fiind actuale; in acest scop, se folosesc marcaje numite amprente de timp.

inapoi

Caracteristici ale criptografiei moderne. Rezolvarea problemelor legate de interceptarea, autentificarea si modificarea mesajelor

Avand in vedere faptul ca transmisia de date in Internet este neprotejata, a aparut necesitatea dezvoltarii tehnicilor de criptare in directia automatizarii acestora si a implementarii lor in retele de calculatoare. Astfel, utilizarea unor algoritmi pentru criptarea informatiilor transmise va deveni principalul mijloc de rezolvare a problemelor de interceptare in retele.

In descrierea unei transmisii de date prin retea se obisnuieste sa se numeasca generic 'mesaj' un ansamblu de date trimis de un 'emitator' unui 'receptor'. Printr-o metoda de criptare, mesajele vor fi transformate, pe baza unei chei de criptare, astfel incat sa poata fi intelese doar de destinatar.

Unul din principiile mai recent aparute in criptanaliza consta in utilizarea unei alte chei pentru decodificarea mesajului decat cea folosita la codificare; aceasta tehnica este mai eficienta dar complica putin procedeul general si de aceea se prefera cand criptarea / decriptarea se realizeaza automat. Evident, dimensiunea unei chei de criptare (exprimate in general in biti) este o masura a nivelului de securitate dat de acea cheie, ea indicand rezistenta mesajului cifrat la incercarile de descifrare de catre cineva care nu detine cheia de descifrare potrivita.

Principiile de criptare din algoritmii cu cheie secreta au evoluat odata cu aparitia calculatoarelor; ele continua insa sa se bazeze pe metodele traditionale, cum ar fi transpozitia si substitutia. Algoritmii cu cheie secreta sunt caracterizati de faptul ca folosesc aceeasi cheie atat in procesul de criptare, cat si in cel de decriptare (vezi figura de mai jos). Din acest motiv, acesti algoritmi mai sunt cunoscuti sub numele de algoritmi simetrici; pentru aplicarea lor este necesar ca inaintea codificarii / decodificarii, atat emitatorul cat si receptorul sa posede deja cheia respectiva. In mod evident, cheia care caracterizeaza acesti algoritmi trebuie sa fie secreta.

Principalul dezavantaj al algoritmilor simetrici consta in faptul ca impun un schimb de chei private inainte de a se incepe transmisia de date. Altfel spus, pentru a putea fi utilizati, este necesar un canal cu transmisie protejata pentru a putea fi transmise cheile de criptare / decriptare.

Schema de aplicare a unui algoritm simetric

Ulterior, vor aparea si algoritmi cu cheie publica, caracterizati prin faptul ca criptarea si decriptarea folosesc chei diferite (vezi figura de mai jos). Aceasta caracteristica a dat algoritmilor cu cheie publica si numele de algoritmi asimetrici. In acest caz, una dintre chei poate fi publica (general cunoscuta - poate fi distribuita oricui) iar cealalta va trebui sa privata / secreta (cunoscuta doar de cel care o foloseste). Fiecare dintre aceste chei poate cripta mesajul, dar un mesaj criptat cu o anumita cheie nu poate fi decriptat decat cu cheia sa pereche.

Astfel, in cazul utilizarii unui algoritm asimetric in comunicarea dintre un emitator si un receptor, fiecare dintre acestia va detine cate o pereche de chei - publica si privata. Emitatorul poate cripta mesajul cu cheia publica a receptorului, astfel incat doar acesta sa poata decripta mesajul cu cheia sa privata. In cazul unui raspuns, receptorul va utiliza cheia publica a emitatorului astfel incat decriptarea sa se poata face exclusiv de catre emitator (cu cheia sa pereche, privata).

Cheile algoritmilor asimetrici sunt obtinute pe baza unei formule matematice din algebra numerelor mari, pentru numere prime intre ele, iar din valoarea unei chei nu poate fi dedusa valoarea cheii asociate. Remarcam faptul ca aplicarea in informatica a calculelor modulo numere prime s-a dovedit extrem de benefica pentru multi algoritmi moderni.

Schema de aplicare a unui algoritm asimetric

Traditional, criptografii foloseau algoritmi simpli asociati cu chei de securitate foarte lungi. Azi se urmareste crearea unor algoritmi de criptare atat de complecsi incat sa fie practic ireversibili, chiar daca un criptanalist achizitioneaza cantitati foarte mari de text cifrat.

O alta caracteristica a criptografiei moderne consta in automatizarea tehnicilor clasice, prin folosirea unor dispozitive special concepute. Transpozitiile si substitutiile vor fi implementate cu circuite simple, de viteza mare, care vor fi conectate in cascada astfel incat dependenta iesirii de intrare devine extrem de complicata si dificil de descoperit.

In 1977, guvernul SUA a adoptat ca standard oficial pentru informatiile nesecrete un cifru produs si dezvoltat de IBM, numit DES (Data Encryption System), care a fost larg adoptat in industrie. DES este cel mai popular algoritm cu cheie secreta; el continua sa stea la baza unor sisteme folosite in mod curent. DES foloseste (uzual) o cheie de 56 de biti; aceasta a fost in cele din urma adoptata in locul uneia de 128 de biti, neagreata de NSA (National Security Agency), agentia 'spargatoare de coduri a guvernului', care dorea suprematia in domeniul criptografic.

Din 1977, cercetatorii in criptografie au incercat sa proiecteze masini pentru a sparge DES. Prima asemenea masina (1977) a fost conceputa de Diffie si Hellman, avea nevoie de mai putin de o zi iar costul ei a fost estimat la 20 de milioane de dolari. Dupa aproape 2 decenii, costul unei astfel de masini a ajuns la 1 milion de dolari iar timpul necesar spargerii codului a scazut la 4 ore. Ulterior, s-au dezvoltat si alte metode, cum ar fi folosirea unui cip DES incorporat (loteria chinezeasca).

In scopul decriptarii s-ar mai putea folosi mecanisme soft specifice (cum ar fi algoritmul asimetric Diffie-Hellman) si resursele libere ale unor calculatoare cu destinatie universala. Astfel, s-a demonstrat ca rularea pe mai multe calculatoare a unor programe distribuite de criptare (uzual, pe un numar mare de masini, de ordinul miilor sau chiar zecilor de mii) creste considerabil eficienta procesului de decriptare.

Un alt cifru renumit este IDEA (International Data Encryption Algorithm), realizat de doi cercetatori la Politehnica Federala din Zürich (ETHZ). Acest algoritm foloseste o cheie de 128 de biti si este inspirat din metodele anterioare - DES si cele imaginate pentru spargerea DES.

Un alt algoritm performant a fost descoperit de un grup de cercetatori de la MIT - Ronald Rivest, Adi Shamir, Leonard Adelman - si s-a numit cu initialele creatorilor lui: RSA. Algoritmul de criptare RSA foloseste o cheie publica.

Se observa ca utilizarea unor astfel de algoritmi de criptare a datelor asigura transmisii confidentiale de date in retele neprotejate, rezolvand problema interceptarii. De fapt, riscul de interceptare / modificare nu dispare cu totul, din cauza ca orice mesaj criptat poate fi in general decriptat fara a detine cheia corespunzatoare, daca se dispune de suficiente resurse materiale si de timp.

Evident, dimensiuni variate ale cheii asigura diferite grade de confidentialitate iar perioada de timp necesara pentru decriptare poate fi prevazuta in functie de marimea cheii utilizate. Totusi, daca procesul de decriptare este lent, este posibil ca in momentul in care s-ar obtine datele dorite, acestea sa nu mai fie actuale sau utile.

Timpul de decriptare depinde in mod natural si de puterea procesoarelor utilizate in acest scop, astfel incat utilizarea distribuita a unui foarte mare numar de procesoare poate duce la o micsorare considerabila a timpului necesar. Din acest motiv, pentru transmisii de date in care este necesara o confidentialitate strica se utilizeaza chei de dimensiuni mult mai mari, chiar pentru algoritmul DES (de 256, 512, 1024 si chiar 2048 sau 4096 de biti), stiut fiind ca timpul necesar decriptarii creste exponential cu dimensiunea cheii de criptare / decriptare.

Pentru utilizatorii obisnuiti ai Internet-ului, cei mai convenabili algoritmi de criptare sunt cei cu cheie publica fiindca folosirea lor nu implica schimbul preliminar de chei pe canale de transmisie protejate, ca in cazul algoritmilor cu cheie secreta. Cheia publica poate fi distribuita fara restrictii pe intranet (reteaua locala) sau Internet, iar mesajele criptate cu aceasta cheie de un emitator vor putea fi decriptate numai utilizand cheia privata, care este detinuta exclusiv de catre destinatar. Astfel, nici macar expeditorul nu ar putea realiza decriptarea mesajului trimis.

Problema autentificarii

Un alt domeniu in care a evoluat criptografia

moderna este cel al crearii unor protocoale de autentificare -

tehnica prin care un proces verifica daca partenerul de comunicatie

este cel presupus si nu un impostor. Verificarea identitatii unui proces

de la distanta este dificila si necesita utilizarea unor

protocoale complexe, bazate pe tehnici criptografice.

Problema poate fi imaginata intuitiv sub forma a doi parteneri care

comunica si a altuia care doreste sa se introduca fraudulos in

comunicatie, simuland pe oricare din partenerii de discutie. Ca o metoda

de protectie, cei doi utilizatori pot stabili, de exemplu, o cheie secreta

de sesiune, dar aceasta metoda presupune transmiterea cheii printr-un

canal sigur; de aceea, se prefera, ca si in cazul impiedicarii

interceptarilor, utilizarea criptarilor cu chei publice.

Unul din protocoalele de autentificare folosit in sistemele in timp real se numeste Kerberos (omonimul cainelui-paznic al lui Hades, care ii tinea pe cei nedoriti afara). Conectia securizata la un server aflat la distanta cu ssh foloseste pentru autentificare un alt protocol, bazat pe algoritmul cu cheie publica RSA.

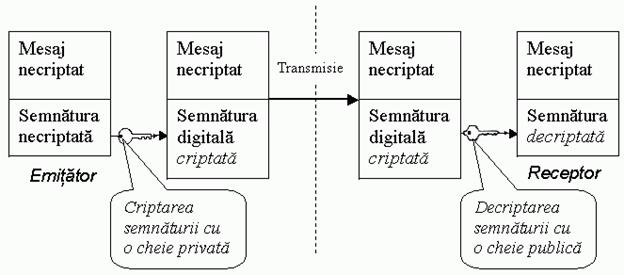

Problema autentificarii impune gasirea unui corespondent electronic pentru semnaturile autorizate de pe documentele legale. Un asemenea corepondent se numeste semnatura digitala (vezi figura de mai jos) si presupune existenta unui sistem prin care una din parti sa poata transmite mesaje 'semnate' celeilalte parti, astfel incat:

receptorul sa poata verifica identitatea pe care pretinde ca o are emitatorul. Aceasta cerinta este necesara, de exemplu, in sistemele financiare: calculatorul trebuie sa se asigure ca un ordin de cumparare sau de plata apartine companiei cu al carei cont bancar se va opera.

transmitatorul sa nu poata renega ulterior continutul mesajului. Aceasta necesitate asigura protejarea bancilor impotriva fraudelor: un client necinstit ar putea acuza banca implicata in tranzactie, pretinzand, de exemplu, ca nu a emis un anumit ordin (de plata).

receptorul sa nu poata pregati el insusi mesajul. In cazul unei tranzactii financiare cu o banca, aceasta cerinta protejeaza clientul daca banca incearca sa-i falsifice mesajul.

Ca semnaturi digitale, se pot folosi semnaturi cu cheie secreta sau publica dar, asa cum s-a explicat anterior, de obicei se prefera cheile publice.

In cazul mesajelor transmise prin posta electronica, riscul legat de impersonificarea expeditorului este destul de mare fiindca standardele utilizate pentru transmiterea postei electronice sunt simple si in plus au fost facute publice (ceea ce inseamna ca oricine are acces la ele si poate sa le studieze). Standardul de e-mail (vezi 6) nu are la baza nici un sistem pentru verificarea identitatii celui care trimite un mesaj de posta electronica, bazandu-se pe o incredere reciproca intre utilizatori. Acest neajuns ar putea fi fructificat de catre persoane rauvoitoare pentru a trimite mesaje de posta electronica de pe adrese false, sau chiar de pe adrese existente, pretinzand ca sunt utilizatorii care detin acele adrese de posta electronica. Practic, este (aproape) imposibila identificarea unei persoane care a emis astfel de mesaje fiindca in Internet exista servere care asigura transmiterea anonima a mesajelor ('anonymous remailers'), trimitandu-le de la un server la altul de mai multe ori inainte de a le directiona catre adevarata destinatie.

Pentru autentificarea expeditorului unui mesaj (de posta electronica sau un ansamblu de date transmis prin Internet in alte scopuri) se foloseste cel mai adesea un sistem cu cheie publica. Astfel, daca expeditorul cripteaza mesajul cu cheia privata proprie, datele pot fi decriptate doar utilizand cheia publica pereche (vezi figura de mai jos), deci oricine poate verifica faptul ca mesajul a fost transmis intr-adevar de expeditor, si nu de o persoana ce pretinde a fi expeditorul (dupa cum s-a explicat deja, mesajul criptat cu o cheie poate fi decriptat doar utilizand cheia pereche acesteia si se presupune ca expeditorul este singurul care are acces la cheia sa privata).

Evident ca este posibil sa se realizeze o criptare a mesajelor in paralel cu autentificarea, astfel incat inclusiv datele transmise sa fie codificate. In acest caz, se vor utiliza perechile de chei privata, publica nu numai pentru autentificare, ci si pentru criptarea, respectiv decriptarea mesajelor transmise. Practic, pentru codificarea si semnarea digitala a unui mesaj emis, se va realiza o criptare cu cheia privata a emitatorului si apoi o criptare cu cheia publica a destinatarului. Astfel, destinatarul va putea decripta mesajul si autentifica provenienta sa in conditii de securitate.

Avand in vedere faptul ca algoritmii de criptare cu cheie publica consuma foarte mult timp, in general se implementeaza o tehnica putin diferita: se utilizeaza o criptare cu cheie publica pentru transmiterea unei chei secrete generate aleator (deci cheia secreta este criptata si eventual se poate utiliza si autentificarea expeditorului), dupa care datele propriu-zise vor fi transmise criptate cu un algoritm simetric utilizand cheia secreta schimbata anterior. Aceasta metoda imbunatateste considerabil viteza de transmisie si de criptare / decriptare.

Semnarea digitala a mesajelor necriptate

Practic, pentru o identificare cat mai riguroasa a expeditorului se utilizeaza un sistem complex, bazat pe certificare, in care fiecare utilizator detine un certificat (ce are atasata o cheie publica si o cheie privata, secreta). Acesta este emis de o autoritate de certificare recunoscuta, in urma examinarii, pe baza de acte, a identitatii reale a persoanei. In momentul in care se doreste identificarea unei persoane, o cautare in baza de date a organizatiei respective va indica indentitatea expeditorului (pe baza cheii publice a acestuia, care este unica in lume).

Acest sistem este implementat sub forma unei structuri in care fiecare autoritate de certificare poate imputernici la randul ei alte organizatii sa emita certificate de autentificare, astfel incat originea unui certificat poate fi verificata in mod complet testand validitatea certificatului, apoi validitatea certificatului detinut de organizatia care a emis certificatului respectiv, si asa mai departe.

Sistemul de certificate digitale este utilizat nu numai pentru protejarea comunicatiilor, ci si pentru certificarea originii programelor. Astfel, prin folosirea unei criptari a programului de instalare cu cheia publica a firmei producatoare, utilizatorul poate verifica relativ usor ca acel program a fost creat intr-adevar de o anumita firma si pentru a decide daca sa instaleze sau nu programul. Aceasta este practic cea mai buna solutie de rezolvare a problemei rularii de programe / coduri daunatoare, enuntata la inceputul acestui capitol.

Problema modificarii mesajelor

Pentru a preveni modificarea unui mesaj, se utilizeaza o tehnica specifica, denumita tehnica hash (sau a rezumatului), care permite construirea unui cod de identificare a datelor transmise, numit 'rezumatul datelor'. Principiile de baza ale tehnicii hash se aplica in numeroase domenii ale informaticii. Rezumatul unui mesaj se construieste prin aplicarea, in sens unic ('unisens'), a unei functii de transformare (functie 'hash') intr-o secventa de biti - de lungime mare, pentru a fi dificil 'spart'. Sensul unic de transformare asigura faptul ca nu se pot deduce datele de intrare pe baza datelor de iesire.

Datele ce trebuie transmise sunt utilizate ca si date de intrare, obtinandu-se astfel o valoarea de transformare ('hash value'). Daca datele in tranzit sunt modificate, la destinatie se va obtine o alta valoarea de transformare, ceea ce va indica falsificarea datelor.

Valoarea de transformare este in general criptata ulterior prin utilizarea aceleiasi chei secrete ca si pentru criptarea datelor transmise. Astfel, se formeaza o 'semnatura digitala' a datelor, care nu mai pot fi modificate fara ca acest lucru sa fie depistat.

Cateva protocoale 'sigure'

inapoi

Implicatii sociale ale problemelor de securitate

Din motive strategice lesne de inteles, dezvoltarea tehnicilor criptografice este o problema delicata si in general politicile guvernamentale incearca sa tina sub control acest domeniu. Evident ca aceasta abordare nu este pe placul cercetatorilor care urmaresc evolutia algoritmilor in primul rand din ratiuni stiintifice si nici al publicului larg, in masura in care s-ar leza libertatile individuale.

Un caz renumit de reactie guvernamentala negativa la distribuirea unui soft criptografic, dezbatut in cele din urma instanta juridica, este cel al sistemului de posta electronica criptata Pretty Good Privacy, creat de Phil Zimmerman si distribuit pe Internet.

In unele tari (de exemplu, Franta), criptografia neguvernamentala este interzisa, cu exceptia cazurilor in care guvernul primeste toate cheile utilizate. De asemenea, interceptarile guvernamentale ale comunicatiilor private s-au practicat pe scara destul de extinsa. De exemplu, guvernul SUA a propus o tehnica de criptare a viitoarelor telefoane digitale care include o caracteristica speciala ce ar permite institutiilor autorizate (si care detin un ordin judecatoresc in acest sens) interceptarea si decriptarea oricarui apel telefonic din SUA. Acest subiect a iscat numeroase discutii contradictorii atat din punct de vedere din punct de vedere tehnologic (au fost propuse chiar metode de contracarare a procedeului), cat si juridic fiindca, pe de o parte, ar putea fi lezate libertatile individuale iar, pe de alta parte, s-ar putea asigura depistarea unor actiuni antisociale.

inapoi

Retele de arie larga

Retelele cu arie larga de raspandire geografica sau WAN-urile (Wide Area Networks) acopera o arie extinsa (o tara, un continent). Reteaua contine masini care executa programele utilizatorilor (aplicatii), numite masini gazda sau sisteme finale. Gazdele sunt conectate printr-o subretea de comunicatie care transporta mesajele de la o gazda la alta (ca in sistemul telefonic, intre doi vorbitori). Separarea activitatilor de comunicare (subretele) de cele referitoare la aplicatii (gazde) simplifica proiectarea retelei.

O subretea este formata din linii de transmisie (circuite, canale, trunchiuri) care asigura transportul datelor si elemente de comutare (noduri de comutare a pachetelor, sisteme intermediare, comutatoare de date), numite cel mai frecvent routere. Cand sosesc date pe o anumita linie si ajung intr-un nod de comutare, acesta trebuie sa aleaga o noua linie pentru retransmisia datelor. Daca se conecteaza mai multe LAN-uri, atunci fiecare ar trebui sa aiba o masina gazda pentru executarea aplicatiilor si un router pentru comunicarea cu alte componente ale retelei globale; routerele conectate vor apartine subretelei.

WAN-urile pot contine cabluri sau linii telefonice intre routere. Doua routere pot comunica nu numai direct, ci si prin intermediul altor routere; acestea retin fiecare pachet primit in intregime si il retransmit cand linia de iesire ceruta devine libera. O subretea care functioneaza pe aceste principii se numeste 'punct-la-punct' (sau 'memoreaza si retransmite' sau cu 'comutare de pachete'). Acest tip de retele este foarte raspandit.

O problema importanta este topologia de conectare a routerelor din subretele: stea, inel, arbore, completa, inele intersectate, neregulata. Retelele locale folosesc de obicei topologii simetrice iar retelele de arii largi - topologii neregulate.

Comunicarea dintre routere se mai poate realiza prin intermediul satelitilor de comunicatii sau folosind sisteme radio terestre (in acest caz, routerele sunt dotate cu antene de emisie-receptie).

Se pot conecta retele diferite (teoretic incompatibile) prin intermediul unor masini numite gateways (porti de comunicare). Acestea realizeaza conectarea si asigura translatarile necesare din punct de vedere hard si soft. O colectie de retele interconectate se numeste inter-retea sau internet. O inter-retea ar putea fi constituita din mai multe LAN-uri conectate printr-un WAN. Daca comunicarile se realizeaza prin routere, este vorba de o subretea, pe cand daca apar in plus gazde si util proprii, este un WAN. Un LAN contine doar gazde si cabluri, deci nu are o subretea.

Internet-ul - cea mai cunoscuta retea mondiala - este un internet specific, care conecteaza universitati, birouri guvernamentale, firme si chiar persoane particulare, oferind o multitudine de servicii de informare, comunicare si chiar de realizar activitati pe cale electronica (de la distanta).

inapoi

Cateva protocoale 'sigure'

Pentru a se asigura aplicarea metodelor de criptare si autentificare anterior descrise, au fost dezvoltate sisteme specifice de transmisii de date, bazate pe un transfer securizat al datelor.

Secured Socket Layer este un sistem dezvoltat de firma Netscape Communications care asigura criptarea pentru comunicarile realizate intre doua orice calculatoare din Internet prin intermediul protocolului universal folosit - TCP/IP. SSL se bazeaza pe criptarea cu cheie publica si functioneaza in doua etape: intr-o prima etapa se stabileste o cheie speciala de sesiune (transmisa intr-o forma criptata folosind cheia publica); aceasta cheie va fi utilizata in cea de a doua faza pentru o criptare rapida a datelor.

SSL asigura:

autentificarea serverului pe baza certificatelor digitale (care descurajeaza impostorii);

confidentialitatea transmisiilor (prin criptare);

integritatea datelor transmise (prin coduri de verificare).

Un alt protocol de transmitere securizata a datelor este SHTTP - Secured HyperText Transfer Protocol, care constituie o varianta 'sigura' a protocolului nativ de transfer al paginilor web - HTTP. SHTTP a fost dezvoltat de asociatia CommerceNet si asigura criptarea documentelor web transmise, utilizarea semnaturilor digitale si a unui cod de autentificare pentru integritatea mesajelor.

In mod evident, transferul protejat al datelor in procesul de navigare pe web este de mare interes in comertul electronic si permite realizarea de tranzactii financiare confidentiale si operatii comerciale pe cale electronica.

Implementari similare au fost dezvoltate si pentru sistemele de posta electronica: S/MIME sau PGP/MIME.

inapoi